UTMとは何か?初心者向けに仕組みとメリットをわかりやすく解説します!

目次

UTMって言葉は聞くけど、ファイアウォールと何が違うの?

中小企業でも必要?

インターネット上の脅威が多様化する現代、一つひとつの対策を個別に行うのは手間もコストもかかります。

そこで注目されているのが、複数のセキュリティ機能を一台に集約したUTM(Unified Threat Management:統合脅威管理)です。

この記事ではUTMの仕組みからメリット・デメリット、導入判断まで、セキュリティの専門知識がなくても理解できるよう整理しました。

読み終わるころには、自社や自分の環境にUTMが必要かどうか、自分で判断できるようになるとおもいます!

UTMとは何か??

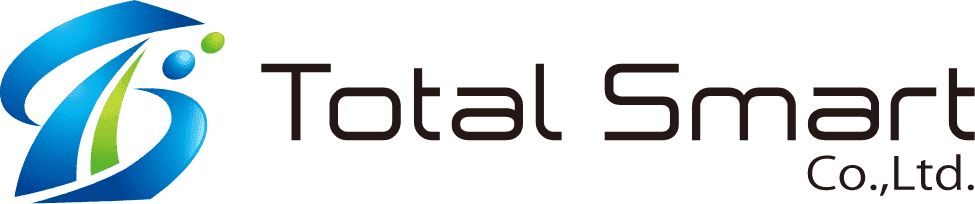

UTMは Unified Threat Managementの略で、ネットワークへの侵入・ウイルス・スパム・不正アクセスなど、複数の脅威に対する防御機能を1つの製品・サービスに統合したセキュリティソリューションを指します。

UTM(Unified Threat Management)は、日本語で「統合脅威管理」と呼ばれます。

かつては「ウイルス対策はA社、ファイアウォールはB社、URLフィルタリングはC社…」と、機能ごとに別製品を導入・管理するのが一般的でした。

しかし、攻撃手法が複雑化した現在、それらを個別管理するのは非常に困難です。

UTMはこれらを「一台の機器」にまとめることで、管理の負担を減らしつつ、隙のない防御を目指す手法として普及しました。

UTMはこれを一元化する発想で生まれた概念です。

「UTM」は特定の製品名ではなく、製品カテゴリの名称です。

提供形態は物理的なネットワーク機器(アプライアンス)の場合も、クラウドサービスの場合もあります。

「UTMさえあればPCのウイルス対策ソフト(エンドポイントセキュリティ)はいらない」というのは誤りです。

USBメモリ経由の感染など、ネットワークを通らない脅威にはPC側のソフトが必要です。

UTMの主な機能と仕組み

UTMがどのような機能を持ち、それぞれ「何の脅威を防ぐのか」を整理しましょう。

機能の名称に慣れていない方でも、「何から守るものか」という視点で読むと理解しやすくなります。

主要機能の一覧(「何を防ぐか」視点で整理)

機能名 防ぐ脅威の例 簡単な説明 ファイアウォール 不正な外部アクセス、内部からの不正通信 通信の「関所」。許可・拒否ルールで制御する IPS/IDS(不正侵入防止/検知) ゼロデイ攻撃、既知の攻撃パターン 通信の中身を見て攻撃らしきパターンを検知・遮断 アンチウイルス/マルウェア対策 ウイルス、ランサムウェア、トロイの木馬 ネットワークを通過するファイルをスキャン Webフィルタリング(URLフィルタ) 悪意あるサイトへのアクセス、業務外利用 URLやカテゴリ単位でアクセスを制御 アンチスパム フィッシングメール、スパム メール経由の脅威をフィルタリング VPN(仮想プライベートネットワーク) 通信の盗聴・改ざん 拠点間・リモートワーク時の暗号化通信 アプリケーション制御 業務に不要なアプリの利用 アプリ単位で通信を制御

※搭載機能は製品・ベンダーによって異なります。「UTMと書いてあれば全機能入り」ではありません。導入前に仕様を必ず確認してください。

ネットワークの「出入り口(ゲートウェイ)」にUTMを設置することで、社内と外部インターネットの間を通過するすべての通信を検査します。

イメージとしては、空港のセキュリティチェックを何重にも通過させる仕組みに近いです。

1つの検査をすり抜けても、次の検査で止められる多層構造になっています。

UTMとほかのセキュリティ製品との違い

UTMとよく比較される「ファイアウォール」「ウイルス対策ソフト」「NGFW(次世代ファイアウォール)」の違いをみていきます。

既存製品を持っている場合にUTMと重複するかどうか判断するヒントになります。

| 製品カテゴリ | 主な守備範囲 | UTMとの違い |

|---|---|---|

| 従来型ファイアウォール | ネットワーク境界の通信制御 (IP/ポートレベル) | UTMはファイアウォールを含むが、さらに多機能 |

| エンドポイントAV (ウイルス対策ソフト) | 端末(PC・スマホ)上でのマルウェア検知 | UTMはネットワーク側で検査。 端末側の対策とは役割が異なる(補完関係) |

| NGFW (次世代ファイアウォール) | アプリ識別・深いパケット検査・ ユーザー単位の制御 | 機能的に重なる部分が多い。 NGFWはエンタープライズ向けの高機能版として 位置づけられることが多い(定義は業界でも揺れあり) |

| UTM | 上記複数機能を統合、 中小規模向けのオールインワン製品として普及 | ー |

UTMを導入しても、PC端末へのウイルス対策ソフト導入は引き続き推奨されます。

UTMはネットワーク層の防御であり、USBメモリ経由の感染や、暗号化通信内に含まれる脅威への対応には限界があるためです。

UTMのメリット

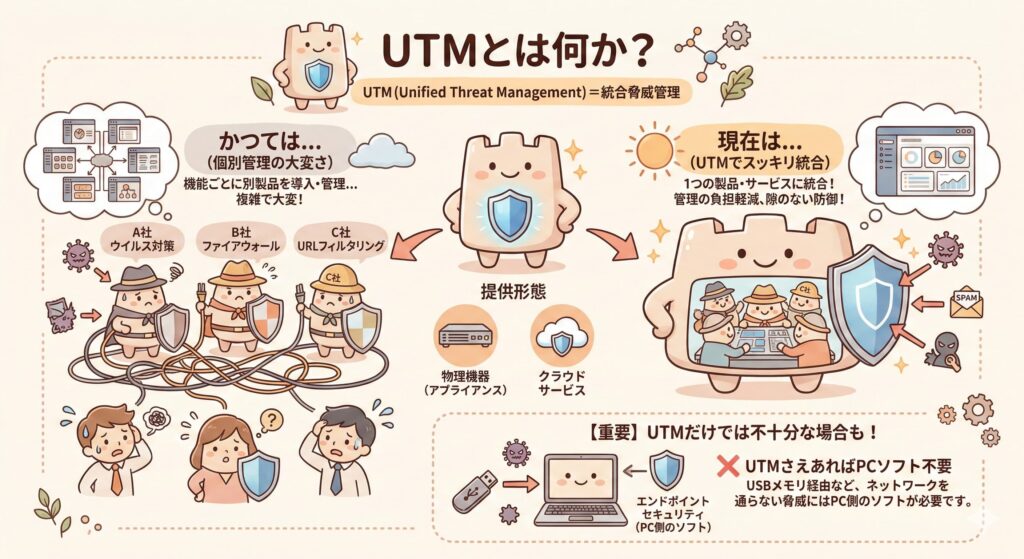

UTMを導入によってどのようなメリットがあるのかを、特に管理工数・コスト・セキュリティの3つのポイントに絞って解説します。

メリット①:管理の一元化による運用負荷の軽減

複数の製品を個別に管理・アップデートする手間が減ります。

特にIT専任者がいない中小企業において、管理画面が1つになることの効果は大きいとされています。

メリット②:導入・ライセンスコストの抑制(条件付き)

製品を個別に調達するより、一括調達のほうがコストを抑えられる場合があります。

ただし規模・要件によっては逆転することもあるため、見積もり比較が不可欠です。

メリット③:機能間の連携による防御精度の向上

同一プラットフォーム上で動く機能どうしが情報を共有するため、個別製品をバラバラに動かすより「抜け漏れ」が起きにくい設計になっている製品も存在します。

メリット④:ポリシー管理のしやすさ

部署・ユーザー・端末単位で通信ポリシーを一括管理できる製品が多く、テレワーク環境にも対応しやすくなっています。

UTMのデメリット

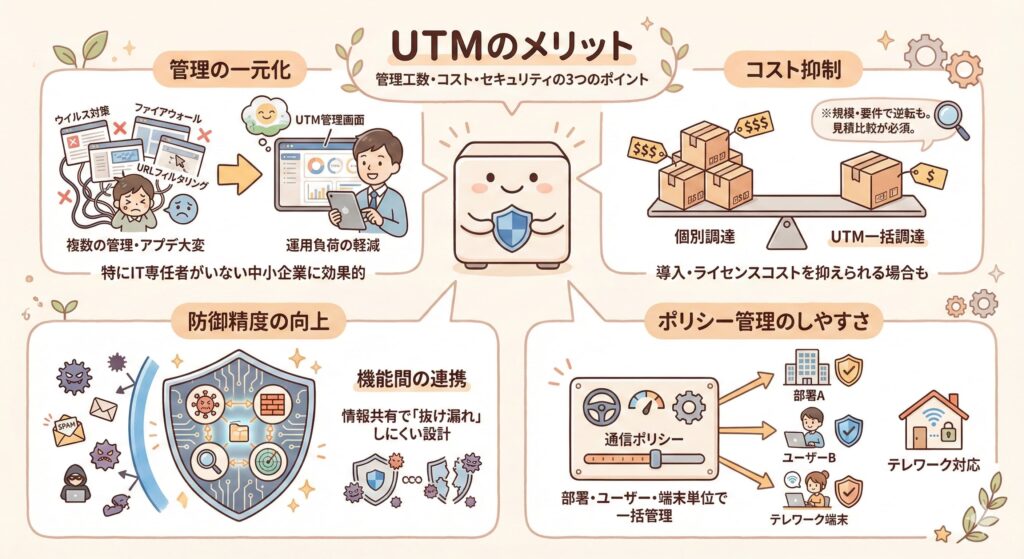

UTMを「万能」と思って導入すると見落としがちなデメリットをお伝えします。

デメリットを理解した上で導入するほうが、後から「こんなはずじゃなかった」を防げます。

デメリット①:処理性能(スループット)の低下リスク

多くの検査機能を同時に動かすほど処理負荷が上がり、ネットワーク速度が落ちる場合があります。

利用規模に合ったスペックの製品を選ぶ必要があります。スループット値は製品仕様書で確認してください。

デメリット②:単一障害点(SPOF)になりうる

1台のUTMにすべての機能を集中させると、その機器が故障・攻撃を受けた際に全機能が停止するリスクがあります。

冗長化(2台構成など)の検討が必要です。

デメリット③:各機能の深さは専用製品に劣ることがある

「IPS専用製品」と「UTMに含まれるIPS機能」では、検知精度やカスタマイズ性に差がある場合があります。

高度なセキュリティが求められる環境では、専用製品との組み合わせが推奨されることもあります。

デメリット④:暗号化通信(HTTPS)の完全な検査は別途設定が必要

SSL/TLS通信の中身を検査する「SSLインスペクション」機能を有効にしないと、暗号化された通信内の脅威を見逃す可能性があります。

ただしSSLインスペクションには設定上の注意点もあるため、適切な設定・運用が必要です。

デメリット⑤:「入れれば終わり」ではない

定義ファイルのアップデート、ポリシーの見直し、ログの監視など、継続的な運用が必要です。

導入後に放置すると、更新されない定義で古い対策しかできなくなります。

UTMのセキュリティ上の注意点

UTM導入後に陥りがちな「過信」と「設定不備」について整理します。

セキュリティは製品を入れることではなく、適切に運用し続けることで成立します。

- ライセンス切れの放置:多くのUTMはセキュリティ機能の更新にサブスクリプション(年間ライセンス)が必要です。ライセンスが切れると定義更新が止まり、新しい脅威に対応できなくなります。

- 初期設定のままの運用:デフォルト設定では自社環境に最適化されていない場合があります。不要なポートの解放・デフォルトパスワードの放置などが攻撃の入口になることがあります。

- ログを見ない:UTMが検知・ブロックした記録(ログ)を定期的に確認しないと、攻撃の傾向や設定の問題に気づけません。

UTMとファイアウォールの決定的な違い

似ているようで違う「ファイアウォール」と「UTM」の守備範囲の差を明確にします。

「今のルーターのファイアウォール機能で十分ではないか?」という疑問が出た時に参考にしてください。

ファイアウォールは「住所(IPアドレス)やポート番号」で通信を判断し、UTMは「通信の内容そのもの」まで精査します。

- ファイアウォール: 「怪しい家(IP)からの手紙は受け取らない」というルールで守る。

- UTM: 手紙の中身をスキャンし、「有害な言葉(ウイルスや攻撃コード)」が入っていないかまでチェックする。

昨今の攻撃は、一見すると「許可された通信」に見せかけて中身に悪意を忍ばせるため、ファイアウォールだけでは防げないケースが増えています。

まとめ

UTMは、複数のネットワークセキュリティ機能を1つに統合することで、管理の手間を減らしながら多層防御を実現する製品カテゴリです。

特にIT担当者が少ない中小企業において、個別製品をバラバラに管理するコストを下げる手段として有効とされています。

ただし、「UTMを入れれば安全」ではありません。

ライセンスの継続・設定の適切な維持・ログの監視という運用が伴って初めて機能します。

また、端末側のウイルス対策ソフトや、クラウドサービスへのセキュリティ対策など、UTMだけではカバーできない領域があることも理解した上で導入判断を行ってください。

よくある質問

Q1. UTMはすべての会社に必要ですか?

A. 必須ではありません。個人事業主・超小規模企業でインターネット接続が限定的な場合は、エンドポイントのウイルス対策+クラウドサービスのセキュリティ機能で対応できる場合もあります。

規模・環境・リスク許容度で判断してください。

Q2. UTMとルーターは同じものですか?

A. 異なります。ルーターはネットワークの「道案内」が主機能です。

UTM機器の多くはルーター機能を内包していますが、UTMの本質はセキュリティ検査・制御機能の統合にあります。

Q3. クラウド型とアプライアンス型のどちらがよいですか?

A. 環境によります。固定オフィスが主体でIT担当者がいる場合はアプライアンス型、フルリモート・多拠点・クラウド中心の環境ではクラウド型(またはSASE)が適することが多いです。

Q4. UTMを入れれば端末のウイルス対策ソフトは不要になりますか?

A. 不要にはなりません。UTMはネットワーク経由の脅威を防ぎますが、USBメモリ・持ち込み端末・暗号化通信の一部など、ネットワークの外から入る脅威や端末固有のリスクには対応できない場合があります。端末側の対策は引き続き推奨されます。

Q5. 費用の目安はどのくらいですか?

A. 製品・規模・契約形態によって大きく異なるため、一概には言えません。

目安として、中小規模向けアプライアンスは数万円〜数十万円台の初期費用+年間ライセンス費用という構成が多いとされています。

Q6. UTMとSASEは同じですか?

A. 異なります。SASE(Secure Access Service Edge)は、UTMの機能をクラウドネイティブで提供しつつ、SD-WANなどのネットワーク機能と統合した、より新しいアーキテクチャの概念です。

UTMの進化形・代替として語られることがありますが、対象規模・要件が異なります。

Q7. 設定は自分でできますか?

A. 製品の難易度・担当者のスキルによります。簡易な設定ウィザードを持つ製品もありますが、適切なポリシー設計・運用維持には一定の知識が必要です。

自社で対応が難しい場合はMSP(マネージドサービスプロバイダ)への委託も選択肢になります。

【重要】本記事をご利用になる前に必ずお読みください

本記事は、OA機器、空調設備、防犯カメラ等のIT・設備機器に関する一般的な情報提供を目的としたものです。以下の点をご留意のうえ、ご自身の責任と判断でご活用ください。

-

1. 機器の保証および故障リスクについて

本記事で紹介する設定変更、カスタマイズ、または非純正品の利用は、メーカーや販売店の製品保証の対象外となる可能性があります。また、操作ミス等による故障やデータ消失について、筆者は一切の責任を負いません。

-

2. 法令および専門資格の遵守について

エアコンの設置や電気配線、防犯カメラの設置等には、電気工事士等の国家資格が必要な場合や、建物賃貸借契約上の制限がある場合があります。ご自身で作業を行う際は、必ず関連法令や契約内容を確認し、必要に応じて専門業者へ依頼してください。

-

3. プライバシーと肖像権について(防犯カメラ等)

防犯カメラの設置・運用に関しては、個人情報保護法や各自治体の迷惑防止条例、肖像権への配慮が必要です。設置場所や管理方法については、法的リスクをご自身で十分にご検討ください。

-

4. 環境による差異と効果の非保証

記載されている省エネ効果、導入コスト、性能数値などは、特定の条件下での事例であり、すべての利用環境において同様の結果を保証するものではありません。

-

5. 情報の鮮度と正確性について

IT・設備機器の仕様や法規制は頻繁にアップデートされるため、常に最新情報を公式サイトやなどで必ずご確認ください。

【免責事項】

本記事に掲載された情報に基づいて発生した損害(直接的・間接的を問わず、機器の故障、事故、法的トラブル、契約上の不利益等)について、筆者および掲載媒体は一切の責任を負いかねます。 最終的な判断と実施は、すべて利用者ご自身の責任において行っていただきますようお願い申し上げます。